Эмульсионные установки

Эмульсионные установки производительностью 1, 3, 5, 10 т/ч

Описание

Установка для приготовления битумной эмульсии (в дальнейшем «установка») НПФ БАСТИОН разработана с целью удовлетворить высокие требования современной эмульсионной технологии. Циклический принцип работы обеспечивает большую гибкость производственной фазы. Непрерывный: обеспечивает непрерывную работу с меньшими затратами времени. Установка спроектирована и изготавливается таким образом, что после небольшой доработки по желанию заказчика может быть переведена на непрерывный тип работы.

Конструкция установки позволяет доукомплектовать ее по желанию заказчика линиями дозирования добавок в битум и линией дозирования латекса (с системой охлаждения эмульсии) и позволяет выпускать следующие виды эмульсий:

— битумная эмульсия для подгрунтовки;

— битумная эмульсия для ямочного ремонта;

— битумная эмульсия для немодифицированной поверхностной обработки;

— битумная эмульсия для модифицированной поверхностной обработки;

— битумная эмульсия для приготовления эмульсионно-минеральных смесей.

Все оборудование, применяемое на установке, разработано с учетом воздействия различных химикатов, применяющихся в производстве битумных эмульсий, его расположение обеспечивает удобный доступ для техобслуживания.

Технические данные

1. Смесительный узел (мельница) включает:

— коллоидную мельницу, производительностью 300 — 10000 л/ч. Статор и ротор выполнены из нержавеющей стали, вал ротора с двойным уплотнением и смазкой. Шарикоподшипники вала и ротора расположены в камере с высотемпературной смазкой ;

— электромотор 3000 об/мин, 18 — 22 кВт;

— термопара для определения температуры эмульсии с выводом на дисплей панели управления

2. Битумная линия.

Полностью оснащенная битумная линия для непрерывного дозирования битума, включает:

— объемный насос шестеренного типа с внутренним предохранительным обратным клапаном;

— трубопроводы со статическими смесителями и датчиками температуры.

3. Линия водного раствора эмульгатора

Полностью оснащенная линия для дозирования мыльного раствора, включает:

— Емкость с подогревом, мешалкой, датчиком температуры и вентиляцией от вредных газов.

— винтовой насос

— магнитно-индуктивный расходомер для управления расходом воды;

— Трубы ПНД и частично из кислотостойкой нержавеющей стали.

3.1.Линия дозирования эмульгатора и кислоты.

Линия дозирования эмульгатора и кислоты, полностью встроенная в установку, со следующим оборудованием:

— насос

— дозатор кислоты;

— насос-дозатор эмульгатора;

— автоматическая система контроля расхода по уровню Рн;

— статический смеситель;

— емкость 1000 л для предварительной настройки

Все насосы выполнены в кислотостойком исполнении (нержавейка, пластик).

4. Система управления.

Производство эмульсии осуществляется при помощи полуавтоматической системы управления производственным процессом.

Эмульсионная установка может полностью управляться всего одним оператором.

В систему управления входит:

— панель управления исполнительными механизмами с главным выключателем установки, предохранителями, магнитными пускателями, реле и т. п.

п.

Передняя часть панели оснащена следующим образом:

— цифровые регуляторы-индикаторы температуры,

— сигнализаторы уровня,

— регулятор частоты вращения водяного насоса,

— расходомер в линии водной фазы,

— регулятор частоты вращения битумного насоса,

— переключатели пуска/остановки (с подсветкой состояния) всех исполнительных механизмов,

— световая сигнализация в случае отклонения параметров от заданной величины,

— регуляторы производительности насосов-дозаторов кислоты, эмульгатора, разбавителя.

Электроснабжение – 3-фазный ток 380 В

Технические данные

| Модель | ЭУ-1** | ЭУ-3 | ЭУ-5 | ЭУ-10 |

| Производительность, кг/час | 1000 | 3000 | 5000 | 10000 |

| Тип работы | циклический | Циклический (при подаче воды 50°С непрерывно) | непрерывный | непрерывный |

| База монтажа | на раме* | 20′ контейнер | 20’/40′ контейнер | 20’/40′ контейнер |

| Температура битума подаваемого к установке, °С | 140 | 140 | 140 | 140 |

| Температура эмульсии, °С | 75-80 | 75-80 | 75-80 | 75-80 |

| Температура воды подаваемой к установке, °С | 15-50 | 15-50 | 50 | 50 |

| Вид выпускаемой эмульсии | ЭБК1-ЭБК3 ЭБА1-ЭБА3 | ЭБК1-ЭБК3 ЭБА1-ЭБА3 | ЭБК1-ЭБК3 ЭБА1-ЭБА3 | ЭБК1-ЭБК3 ЭБА1-ЭБА3 |

Мощность/обороты коллоидной мельницы, кВт/об. / мин / мин | 18,5/4500 | 18,5/4500 | 18,5/4500 | 22/4500 |

| Производительность коллоидной мельницы, л/час | 300-1 000 | 300-3 000 | 300-5 000 | 300-10 000 |

| Электромотор, об/ мин. | 3000 | 3000 | 3000 | 3000 |

| Емкость для приготовления мыльного раствора, шт. | 1 | 2 | 1 | 1 |

| Система управления | Полуавтомат | Полуавтомат | Полуавтомат | Полуавтомат |

| Линия дозирования эмульгатора и кислоты | Встроена в установку | Встроена в установку | Встроена в установку | Встроена в установку |

| Потребляемая мощность, кВт/ч. | 45 | 55 | 51 | 72 |

| Напряжение силовых цепей, В | 380 | 380 | 380 | 380 |

| Габариты ш*в*д, м. | 2,4*2,1*3,1 | 2,4*2,6*6,5 | 2,4*2,6*6,5 | 2,4*2,6*6,5 |

| Вес, кг | 1200 | 3500 | 3500 | 3500 |

Дополнительное оборудование (не входит в стоимость)

Расходомер битума

Линия дозирования адгезионных добавок

Линия дозирования разбавителя (керосин)

Система автоматического управления клапанами

Система охлаждения эмульсии **

Исполнение в контейнере

Наша компания делает на основе эмульсионной установки комплексы по производству битумных эмульсий, укомплектовав ее емкостями для воды, эмульсии и т. д,, теплообменником, утепленными трубопроводами и смонтировать комплекс на месте.

д,, теплообменником, утепленными трубопроводами и смонтировать комплекс на месте.

Монтаж узлов и оборудования установки осуществляется в контейнере размером 2.5х2,3х6. Предусмотрены места подключения насосов подачи адгезионных добавок, подачи латекса с системой охлаждения эмульсии, технологическая вставка для последующей установки расходомера битума. Возможно утепление контейнера.

Возможна разработка проекта установки и подключения оборудования на базе Заказчика.

Обучение операторов установки производится во время монтажа и пробного пуска установки. В указанную цену входит стоимость не более 5-ти дней работы 1 монтажника-наладчика со стороны поставщика.

Бастион — береговой ракетный комплекс, мобильная и стационарная версии, устройство и ракеты, технические характеристики, назначение и история разработки

Одна из базовых задач по обороне государства заключается в защите побережья от десантных и авиационных кораблей противника. Акцент делается на способности не только быстро и эффективно отражать возможные нападения, но и перегруппировываться, развертывая вооружения на нужных направлениях.

Второй аспект особенно важен ввиду обширной протяженности северного и восточного берега страны. Следует учитывать и современные особенности ведения боя, где важную роль играет своевременное обнаружение цели и ее эффективное поражение.

С учетом подобных аспектов приоритет отдается мобильным БРК, способным быстро занимать нужную позицию, в считаные минуты достигать боевой готовности и отражать нападения быстрыми и эффективными ударами, несмотря на огневое и радиолокационное.

Содержание

Что такое БРК «Бастион»

БРК «Бастион» — береговой ракетный комплекс, применяемый для защиты побережья от кораблей противника. Рассчитан на поражение любых надводных объектов, включая авианосцы и десантные корабли. Может действовать как против групп, так и против одиночных целей.

БРК «Бастион» относится к противокорабельным ракетным комплексам четвертого поколения. Показывает отличные эксплуатационные и боевые характеристики, из-за чего и состоит на вооружении Российской армии. В зависимости от развертывания, различают стационарные и подвижные комплексы.

В зависимости от развертывания, различают стационарные и подвижные комплексы.

История создания и развития БРК «Бастион»

История разработки БРК «Бастион» начинается с середины 80-х годов прошлого века. Основная задача, поставленная перед машиностроением, заключалась в замене имевшихся тогда на вооружении береговых ракетных комплексов «Рубеж» и «Редут».

Разработкой нового БРК занялся генеральный конструктор Ефремов. Первоначальный проект предполагал создание универсального оперативно-тактического расчета. Новые противокорабельные ракеты могли бы размещаться не только на береговых укреплениях, но и на кораблях и подводных лодках.

Первые испытания новых ракетных установок прошли в 1985 году. Через два года проведены запуски с надводного корабля. С подводной лодки первый запуск осуществлен в 1992 году.

С учетом сложной экономической ситуации, сложившейся в стране после распада СССР, разработка БРК «Бастион» продвигалась медленными темпами. Последние испытания были завершены лишь в 2002 году вместе с вводом в эксплуатацию противокорабельных ракет «Оникс» («Яхонт»).

Последние испытания были завершены лишь в 2002 году вместе с вводом в эксплуатацию противокорабельных ракет «Оникс» («Яхонт»).

В 2010 году БРК «Бастион» принят на вооружение российской армии.

В новые комплексы, поступающие на вооружение, постепенно включают дополнительные блоки для системы наведения. На их основе точность наведения составляет несколько метров, что дает комплексу возможность точечными ударами поражать малоразмерные объекты на суше.

Предназначение системы «Бастион»

Береговой ракетный комплекс «Бастион» предназначен для обороны побережья и противоборства с надводными кораблями противника. Основной расчет делается на десантные и авианосные группы, однако, установка может эффективно справляться и с одиночными целями, включая корабли поддержки.

Несмотря на отход от первоначальной универсальности, комплекс остается эффективным оружием и для поражения наземных целей.

16 ноября 2016 года в ходе операции в Сирии была произведена такая атака. Подобный случай стал первым широко известным в истории, а также первым применением установки в реальных боевых действиях.

Подобный случай стал первым широко известным в истории, а также первым применением установки в реальных боевых действиях.

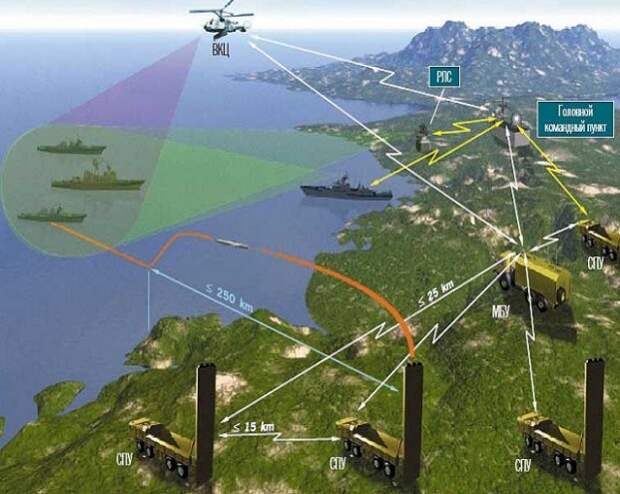

Состав берегового ракетного комплекса «Бастион»

Состав БРК «Бастион»:

- самоходные пусковые установки на шасси МЗКТ-7930, экипаж — 3 человека;

- машина боевого управления на шасси КамАЗ-43101 или МЗКТ-65273, экипаж — 4 человека;

- противокорабельные ракеты К-310 «Оникс» («Яхонт») в транспортно-пусковом контейнере;

- аппаратура информационно-технического сопряжения с командным центром;

- автоматизированная система боевого управления;

- комплекс средств технического обслуживания;

- транспортно-заряжающая машина К342П;

- машина обеспечения боевого дежурства;

- учебно-тренировочный комплекс;

- вертолетный комплекс целеуказания.

В зависимости от боевой задачи, в комплекс включают самоходную загоризонтную радиолокационную станцию «Монолит-Б». Задача РЛС — обнаружение воздушных и надводных целей.

Задача РЛС — обнаружение воздушных и надводных целей.

Ракеты Оникс

ТТХ ракет «Оникс»Противокорабельные ракеты «Оникс», в экспортном варианте известные как «Яхонт», разработаны вместе с БРК «Бастион». Снаряды специально рассчитаны на поражение целей в условиях сильного радиоэлектронного и огневого взаимодействия.

Ракеты могут запускаться как одиночными выстрелами, так и залпами. Во втором случае акцент делается на автоматизированном взаимодействии, что позволяет боеголовкам взаимодействовать и рассчитывать план поражения заданных целей с наибольшей эффективностью.

Технические характеристики ракет «Оникс»:

- дальность поражения цели — до 300 и 120 км при комбинированной и смешанной траектории соответственно;

- высота полета — от 10 м до 15 км;

- скорость — 750 м/с;

- траектория — комбинированная и низковысотная;

- инерциальная система управления;

- масса по территориально-производственному комплексу — 3900 кг;

- авиационная и корабельная стартовая масса — 2500 и 3000 кг соответственно;

- боевая часть проникающая, масса — до 300 кг;

- срок службы — до 10 лет.

С завода крылатые ракеты «Оникс» выходят в транспортно-пусковом контейнере, готовые к запуску.

Применение подобных зарядов дает следующие преимущества:

- высокая (загоризонтная) дальность поражения;

- интеллектуальность самонаведения — выстрелил и забыл;

- высокая скорость полета, осложняющая перехват ракеты;

- широкий спектр комбинирования траектории полета.

Оникс универсальна в применении, что позволяет запускать ракеты и с наземных установок, и с кораблей. Для запуска подходят как вертикальные, так и наклонные позиции. Со старта ракета может взять нужную высоту, снизив ее до 10-15 метров перед поражением цели.

Самоходные ПУ или машина боевого управления К-380Р

Самоходная установка для запуска ракет создана на базе четырехколесного МЗКТ-7930 и имеет два пусковых контейнера. Общий вес ПУ — 41 тонна. На дорогах с твердым покрытием может развивать скорость до 70-80 км/ч. Запас хода — до тысячи километров.

Запас хода — до тысячи километров.

Схожее шасси используется и для погрузочной машины, а также применяются модификации КамАЗа.

Перевозит два контейнера, имеет погрузочный кран, способный поднимать до 6 тонн.

Преимущество комплекса на базе данных пусковых установок — практически моментальное развертывание в полную боевую готовность — 3 минуты. Интервал между залпами — 2,5 секунды.

Схема развертывания БРК «Бастион»ТТХ берегового ракетного комплекса «Бастион»

Береговой ракетный комплекс Bastion имеет следующие технические характеристики:

- 24 ракеты на 12 пусковых установках;

- интервал между запусками — 2,5 секунды;

- время развертывания из походного положения в боевое — 3-5 минут;

- высота стартовой позиции над уровнем моря — до 3 тыс. метров;

- интервал при развертывании — 30 км между машиной управления и пусковыми установками, 15 км — между СПУ;

- с учетом радиуса поражения ракет, Бастион может защищать до 600 км побережья.

На боевом дежурстве комплекс способен находиться от одного до пяти суток без дополнительного обеспечения.

Общий срок службы — 10 лет.

Разновидности комплекса «Бастион»

Несмотря на универсальность ракет «Оникс», БРК «Бастион» имеет две основные комплектации — мобильную и стационарную. Первая рассчитана на быструю переброску сил к заданной точке. Стационарные применяются на постоянном дежурстве при обороне побережья.

Бастион-П

ТТХ подвижных БастионовКлючевая особенность подвижного БРК «Бастион-П» — мобильность развертывания. Подвижный комплекс позволяет оперативно реагировать на возникающие угрозы и укреплять береговую оборону по мере необходимости.

Подвижные комплексы «Бастион» изготавливаются с применением современных композиционных материалов. Многослойные панели поглощают радиолокационные сигналы. Подобная защита делает мобильные БРК менее заметными для радаров противника.

Преимущества подвижных Бастионов выражены в следующих аспектах:

- выбор позиции для ведения огня;

- высокая мобильность и скрытность расчетов;

- компактность и нетребовательность к обслуживанию.

Состав подвижных комплексов может варьироваться в зависимости от целей и поставленных задач. БРК может комплектоваться вспомогательными машинами для обеспечения боевого дежурства, вертолетом целеуказания, радаром. Количество пусковых установок тоже может увеличиваться по необходимости.

Бастион-С

ТТХ стационарных БастионовСтационарные Бастионы также изготавливаются с применением композиционных материалов. Ввиду статичного расположения, они быстрее могут быть обнаружены противником, однако, лучше защищены. Подобные комплексы применяются для постоянного контроля над побережьем по основным стратегическим направлениям.

Со стационарных БРК «Бастион-С» ракеты запускаются из шахтных установок. Радиус поражения ракет — до 300 км, что обеспечивает защиту 600 километров побережья от десантных кораблей.

Преимущества стационарных БРК:

- высокая степень защиты;

- низкие требования для боевого расчета;

- проверки противокорабельных ракет могут производиться без извлечения из пусковых установок.

В отличие от подвижных комплексов, основу стационарных составляют шахтные пусковые установки и модуль управления. Применяется защищенный командный пункт, аппаратура, обеспечивающая сопряжение с установками и дополнительные средства, усиливающие боевую эффективность комплекса.

Отличия между комплексами Бастион

Помимо очевидных отличий стационарного и подвижного развертывания, «Бастион-С» и «Бастион-П» не имеют существенной разницы в боевых характеристиках. Комплексы обладают схожими техническими показателями в вопросах готовности к бою и ведения огня.

Отличие — в защитных свойства Бастионов. Стационарные комплексы делают акцент на защите шахтных установок и сложности их уничтожения. У подвижных БРК основной упор сделан на мобильности и сложности обнаружения.

Отличия между комплексами выделяют и в поставленных задачах. Стационарные ориентированы на постоянную оборону определенных участков побережья. Подвижные комплексы позволяют решать оперативные задачи, а также участвовать в военных операциях за пределами страны.

Подвижные комплексы позволяют решать оперативные задачи, а также участвовать в военных операциях за пределами страны.

Насколько удачной стала такая разработка? Пишите свое мнение в комментариях со ссылками на известные аналоги и возможности применения.

Двери Бастион — официальный сайт завода

ГефестАтмосферостойкое и антивандальное покрытие нанесено в автоматической покрасочной камере, поэтому оно устойчиво к любым воздействиям. 17 900 .–

Гермес Эконом Дверь Гермес Эконом не имеет аналогов в данном ценовом сегменте, но при этом радует исключительным качеством и грамотно подобранным комплексом положительных характеристик.

Гермес Бастион все больше привлекают клиентов сочетанием умеренной цены и высокого эксплуатационного качества. 17 900 .–

17 900 .–

Премьер Бастион имеют замки Меттэм устанавливаются в паре – сувальдный и цилиндровый механизмы и имеют защиту бронепластиной. 18 900 .–

ДекорХарактеристики теплоизоляции и звукоизоляции улучшены. Двери «Декор» имеют высокий уровень взломостойкости 4 класс 20 400 .–

Оптима«Оптима» — входная металлическая уличная дверь, созданная специально для установки в коттеджах, загородных домах, на складах, магазинах и дачах. 22 400 .–

Оптима люкс Входные двери Бастион Оптима Люкс – ваш главный защитник

Если вы ставите во главу угла безопасность своих родных и дома, следует позаботиться о приобретении прочной металлической двери с замками повышенной надежности. 28 400 .–

28 400 .–

Дверь Призма Мидвей оснащена замковой системой МЭТТЕМ, но на этом ее преимущества не заканчиваются. 30 900 .–

Дверь Призма Бастион оснащена замковой системой МЭТТЕМ, но на этом ее преимущества не заканчиваются. 32 400 .–

Призма люкс«Призма люкс» —улучшенная модификация двери Призма,которая уже завоевала признание среди покупателей.Это новинка в модельном ряде дверей Бастион. 35 400 .–

Форпост Высокая шумо и теплоизоляция ,полотно двери составляет 110 мм

Сплошной противоотжим полотна 35 500 .–

Высокая шумо и теплоизоляция за счет толстого утепленного полотна

Сплошной антиотжим конструкции

Хорошие замки от ведущего Российского завода ,фирмы Меттем 35 900 . –

–

Сплошной антиотжим

Хорошие замки от ведущего Российского завода ,фирмы Меттем

Утепление двери базальтовой мин. плитой Роквул

Врезные бронечашки Дисек

Бронепакет в замковой зоне и пластины из марганца

Три усиленных петли на шарикоподшипнике 35 900 .–

Высокая шумо и теплоизоляция

Хорошие замки от ведущего Российского завода ,фирмы Меттем

Утепление двери базальтовой мин. плитой Роквул

Врезные бронечашки

Бронепакет в замковой зоне и пластины из марганца

Три усиленных петли на шарикоподшипнике 35 900 .–

Сплошной антиотжим

Хорошие замки от ведущего Российского завода ,фирмы Меттем

Утепление двери базальтовой мин. плитой Роквул

Врезные бронечашки Дисек

Бронепакет в замковой зоне и пластины из марганца

Три усиленных петли на шарикоподшипнике 35 900 . –

–

Высший класс безопасности говорит о правильном сочетании внутренних функций двери, которые не дают взломать ее силой, или открыть замки незаконным способом. 38 900 .–

Оптима коттеджОптима Коттедж готова превзойти все аналоги. В ее конструкции реализованы главные качественные составляющие, среди которых значительная толщина дверного полотна в 80 мм 38 900 .–

Термощит Уникальная и высокотехнологичная модель двери для уличной установки с терморазрывом.

Все продумано до мелочей. 39 900 .–

Максимальная шумо и теплоизоляция за счет увеличенного полотна и трех контуров резиновых уплотнителей. 49 900 .–

49 900 .–

Однолистовая дверь по демократичной цене с хорошими характеристиками. 14 900 .–

Гарда 7.5 медьОднолистовая дверь по демократичной цене с хорошими характеристиками. 17 900 .–

Гарда 7.5 муарОднолистовая дверь по демократичной цене с хорошими характеристиками. 18 100 .–

Гарда 7.5 муар царгаОднолистовая дверь , хорошие замки Бордер и высокая теплоизоляция. 19 900 .–

STR Грей Входная дверь «STR — Грэй» — это сочетание лаконичности и изящества, что подчёркивает тонкий вкус её обладателя. 29 900 .–

29 900 .–

Входная дверь «STR — Хамелеон» — это сочетание лаконичности и изящества, что подчёркивает тонкий вкус её обладателя 29 900 .–

STR 39Входная дверь «STR — 39» Полотно толщиной 105 мм, защитит не только от «нежелательных гостей», но и сохранит тепло, тишину и покой Вашего дома. 34 200 .–

STR Техно классикСтальная дверь «STR — Техно классик» дополнит самый изысканный интерьер 37 900 .–

STR МаксимаСтальная дверь «STR — Максима (зеркало)» позволит Вам выходя из дома, посмотреть на то, как Вы выглядите! 39 900 .–

STR 15 Входная дверь «STR — 15» Полотно толщиной 105 мм, защитит не только от «нежелательных гостей», но и сохранит тепло, тишину и покой Вашего дома. 43 300 .–

43 300 .–

Входная дверь «STR — 6» Полотно толщиной 115 мм, защитит не только от «нежелательных гостей» 43 900 .–

STR МодернВходная дверь «STR — Модерн» превосходно подойдёт любителям «классического стиля» 44 500 .–

STR 17Входная дверь «STR — 17» Полотно толщиной 110 мм, защитит не только от «нежелательных гостей», но и сохранит тепло, тишину и покой Вашего дома. 45 200 .–

STR 22Дверь Стр 22 оснащена замковой системой Кале максимального класса. 46 100 .–

STR 21 Дверь Стр 21 оснащена замковой системой Кале максимального класса. 48 600 .–

48 600 .–

Дверь Стр 23 оснащена замковой системой Кале максимального класса. 48 600 .–

STR 20Стальная дверь «STR — 20» дополнит самый изысканный интерьер, изящная и утонченная она не только подарит надежную защиту от посторонних глаз 49 900 .–

STR ВенецияВходная дверь «STR — Венеция (зеркало)» дополнит самый изысканный интерьер. 54 300 .–

ПОЧЕМУ стальные двери “Бастион”, “Futura”, “DeLuxe”, “Imperial” выгодно покупать у нас

1. МЫ — ПРОИЗВОДИТЕЛИ ДВЕРЕЙ

Бастион , Футура , Де люкс и Империал (г. Йошкар-Ола). В Санкт-Петербурге и Ленинградской области, мы являемся главным поставщиком, поэтому Вы можете быть уверенны в качестве покупаемой двери.

2. ПРОФЕССИОНАЛЬНЫЙ СЕРВИС

Наши специалисты выполнят замер, учтя все нюансы, осуществят качественный монтаж металлической двери и дадут на свои работы 10 лет гарантии.

3. ДВЕРИ В НАЛИЧИИ НА СКЛАДЕ

Благодаря прямым поставкам с завода на нашем складе достаточный запас дверей, поэтому у нас самые короткие сроки от определения размера двери до монтажа.

4. ОПЛАТА ПОСЛЕ УСТАНОВКИ

Оплата стальной двери производится после ее установки, а также при монтаже Вам вернут оплату за замер.

5. ГАРАНТИЯ НА НАШИ ДВЕРИ СОСТАВЛЯЕТ

10 ЛЕТ

Мы уверены в качестве своей продукции, поэтому мы предоставляем вам расширенную гарантию 10 лет.

6. ЦЕНЫ НИЖЕ РОЗНИЧНЫХ

Являясь производителями дверей мы предлагаем вам цены ниже розничных. Поэтому вы можете быть уверены в получении лучшей цены в городе.

4. ОПЛАТА ПОСЛЕ УСТАНОВКИ

Оплата стальной двери производится после ее установки, а также при монтаже Вам вернут оплату за замер.

Завод металлоконструкций «Бастион» рад приветствовать вас на официальном сайте компании! Защита, стиль и цена – три неизменные составляющие фундамента, на котором держится производство входных металлических дверей на заводе «Бастион».

Двери нашего изготовления гарантируют душевное спокойствие, когда вы дома и вне его. Мы выпускаем двери разных степеней защиты, одинаково хорошо обеспечивающих сохранность имущества и ваш покой. Качество изделий проверено годами и подтверждено отзывами и спросом потребителей. Востребованность стальных входных дверей из Санкт-Петербурга объясняется также широким ценовым диапазоном: это эконом, средний ценовой вариант и премиум-класс.

Четыре собственных бренда – «Империал», «Бастион», «Де Люкс» и Futura – четыре возможности приобрести эстетически привлекательную дверь с отличными показателями по безопасности, звукоизоляционными и теплоизоляционными параметрами. У каждого бренда своя линейка моделей с индивидуальными характеристиками и особенностями:

- противопожарные и шумопоглощающие;

- антивандальные, противоударные и герметичные;

- с интересным дизайном и разнообразной фурнитурой.

Изготовить двери взломостойкие, но одновременно стильные и красивые – большое и интересное искусство! Находясь в СПб, мы хотим делать продукцию, достойную этого города и его великолепной архитектуры. На производстве «Бастион» для изготовления входных металлических дверей используются листы стали разной толщины, декоративные панели МДФ и разнообразная фурнитура. При изготовлении некоторых моделей фурнитуру вы можете выбрать по собственному вкусу.

О защитных функциях входных металлических дверей от завода «Бастион». Дверь оснащается:

- защитными системами Kale, Yale или CISA;

- противосъемными штырями;

- безосевыми петлями и антивандальным покрытием;

- контурами уплотнения (разное количество) и утеплителями.

Выбирайте наши входные двери:

Качественная холоднокатанная сталь толщиной 1,5-2 мм, ГОСТ 16523-97. Комплексная система жесткости полотна: цельногнутые стальные профили, усиленные вертикальными и горизонтальными ребрами жесткости и защитным замковым люком. Наивысший показатель надежности — класс М1 по ГОСТ 31173-2003.

Наивысший показатель надежности — класс М1 по ГОСТ 31173-2003.

Объемные уплотнители полностью заполняют естественный зазор между полотном и коробкой и препятствуют проникновению посторонних звуков и пыли в помещение. Материал провиля устойчив к воздействию низких температур (до — 60 град. С).

Для утепления и звукопоглащения используется минераловатная плита «ROCKWOOL», которая обладает высокими показателями звуко- и теплоизоляции, не выделяет вредных фенолформальдегидных смол и не представляет интереса для грызунов и насекомых.

Порошково-полимерное покрытие входных металлических дверей завода «Бастион» отличается особой долговечностью. Технология фосфатирования позволяет создать на поверхности металла защитную пленку, которая предотвращает развитие коррозии..

Петли требуют минимального ухода, равномерно вопринимают нагрузку от дверного полотна и расчитаны на вес, превышающий массу полотна в 9 раз, выдерживают не менее 500 000 циклов открывания-закрывания, что составляет более 100 лет эксплуатации.

Каждая стальная дверь завода «Бастион» (производитель завод г. Йошкар-Ола) оснащена противосъемными фиксаторами, расположенными со стороны петель. При закрывании ригели входят в соответствующие отверстия в дверной коробке и предотвращают снятие полотна методом отжима.

Возможна установка дополнительной защиты против взлома и вандализма.

Обращайтесь к нам

- По всем вопросам (выбор, установка, эксплуатация и пр.) по любой модели входной двери от производителя из СПб;

- Вам требуется профессиональный мастер-замерщик, который с точностью до миллиметра подберет размер будущего дверного полотна;

- Нужна доставка до пункта назначения;

- Вы хотите доверить монтаж дорогого сердцу дверного полотна профессионалам, имеющим в своем арсенале знания, навыки, опыт и необходимое оборудование. При заказе двери в качестве дополнительной услуги могут быть выполнены монтажные работы;

- Если требуется сервисное обслуживание (устранение неполадок в работе полотна или замковых систем).

Решив заказать металлическую дверь от производителя из СПб, вы получите целый ряд преимуществ:

- гарантия качества и безопасности двери;

- широкий выбор моделей, замков и фурнитуры за счет богатого ассортимента;

- привлекательная и вполне доступная стоимость;

- профессионализм установщиков и внимательный вежливый сервис.

Новости Новость 1 Коротко о новости Ещё новости Райтвер

Последний отзыв Константин

Очень долго выбирал двери, наткнулся на сайт дверей Бастион.

Позвонил,что понравилось,так это точная консультация менеджера,ответили на все мои вопросы. От заказа до установки двери прошло 2 дня.Дверь радует,стильно,модно,качественно, что мне и было нужно.Работает прекрасная команда специалистов в нашем городе,спасибо вам.

Ещё отзывы

Часто задаваемые вопросы

Как возможно отличить оригинальную дверь от подделки?

Фирменная белая упаковка с логотипом производителя. У настоящих дверей Бастион должен быть серийный номер на коробе, паспорт на дверь. На сайте тоже можно проверить подлинность дверей.

У настоящих дверей Бастион должен быть серийный номер на коробе, паспорт на дверь. На сайте тоже можно проверить подлинность дверей.

Скажите стоимость доп.работ.

В большинстве случаев дополнительных работ нет, но замерщик предварительно посчитает весь объем работ.

При монтаже двери портятся откосы? Мастер может аккуратно все сделать?

При монтаже двери проем не портится, т. к. наши специалисты аккуратно демонтируют старую дверь и производят монтаж новой.

Многие продавцы утверждают, что они производят двери Бастион, кто настоящий?

Двери производятся в Йошкар-Оле и продаются в Москве и Санкт-Петербурге через франчайзинговые и дилерские сети, существует более 50 официальных дистрибьюторов дверей Бастион. Если вы не уверены в продавце – закажите двери напрямую у нас.

Можно ли оплатить дверь по безналу?

Да, юридические лица могут оплатить дверь по безналичному расчету, счет выставляется после замера. В месте с дверью выдается полный комплект отгрузочных документов.

В месте с дверью выдается полный комплект отгрузочных документов.

Базовая установка — документация Bastion 3.09.01

Если вы просто обновляете предыдущую версию, прочтите вместо этого обновление.

0. Кукла есть?

Мы опубликовали модуль Puppet для управления конфигурацией и необходимыми условиями The Bastion. Репозиторий GitHub находится здесь, и наш модуль был опубликован в Кукольная кузница. Конечно, его использование совершенно необязательно, но если вы решите его использовать, некоторые из следующих шагов будут выполнены Puppet. Следовательно, вы можете рассмотреть только следующие шаги:

- 1. Операционная система

- 3. Получить код

- 5. Зашифровать /home

- (Беги Марионетка)

- 9. Вручную создайте нашу первую учетную запись-бастион

1. Операционная система

Предупреждение

Ожидается, что Бастион будет единственной основной службой, работающей на сервере.

см. эту запись часто задаваемых вопросов для получения дополнительной информации.

Следующие дистрибутивы Linux тестируются с каждым выпуском, но поскольку это продукт безопасности, ты тепло рекомендуется запускать на последней актуальной стабильной версии вашей любимой ОС:

- Debian 11 (Bullseye), Debian 10 (Buster), 9 (Stretch)

- CentOS 7.x

- RockyLinux 8.x

- Ubuntu LTS 22.04, 20.04, 18.04, 16.04

- OpenSUSE Leap 15.3*

*: Обратите внимание, что эти версии не имеют встроенной поддержки MFA, так как в них отсутствуют упакованные версии pamtester , pam-google-authenticator или оба. Конечно, вы можете составить их самостоятельно.

Любые другие так называемые современная версия Linux не тестируется с каждым выпуском,

но должен работать без или с небольшими корректировками.

С каждым выпуском также тестируются следующие ОС:

- FreeBSD/HardenedBSD 13.0**

**: Обратите внимание, что они имеют частичную поддержку MFA из-за ограниченного набора доступных подключаемых модулей pam . Можно настроить поддержку либо дополнительного пароля, либо фактора TOTP, но не того и другого одновременно.

На самом деле известно, что этот код работает на FreeBSD/HardenedBSD 10+, но он регулярно тестируется только под 13.0.

Можно настроить поддержку либо дополнительного пароля, либо фактора TOTP, но не того и другого одновременно.

На самом деле известно, что этот код работает на FreeBSD/HardenedBSD 10+, но он регулярно тестируется только под 13.0.

Другие варианты BSD, такие как OpenBSD и NetBSD, не поддерживаются, поскольку они имеют серьезные ограничения по максимальному количество дополнительных групп, вызывающих проблемы для проверки членства в группах и ограниченных команд, а также отсутствие поддержки ACL на уровне файловой системы и отсутствие поддержки PAM (следовательно, отсутствие MFA).

В любом случае ожидается, что вы установите это на должным образом защищенную машину (включая, помимо прочего: iptables / pf , уменьшенный набор установленного софта и демонов, общее усиление системы и т.д.).

Если вы используете Debian, следуйте рекомендациям CIS по усилению защиты.

хорошее начало. У нас есть инструмент для проверки соблюдения этих правил.

Если вы используете Debian и у вас еще нет собственного защищенного шаблона, этот сценарий должен помочь вам освоиться. и обеспечение того, чтобы ваш усиленный хост оставался защищенным с течением времени, посредством ежедневного аудита, который вы, возможно, захотите настроить через cron.

и обеспечение того, чтобы ваш усиленный хост оставался защищенным с течением времени, посредством ежедневного аудита, который вы, возможно, захотите настроить через cron.

Большое внимание было уделено написанию безопасного и проверенного кода, но, конечно, это бесполезно, если ваша машина является хакерским шоссе. Обеспечение того, чтобы все уровни ниже кода бастиона (операционная система и аппаратное обеспечение, на котором оно работает) — это ваша работа.

2. Подключитесь к вашему серверу как root

Для выполнения установки вам необходимо подключиться к серверу как root. Если вы используете пароль root аутентификация через SSH, обратите внимание, что во время установки, так как конфигурация сервера SSH будет усилен, аутентификация по паролю SSH будет отключена для всего сервера.

Следовательно, для доступа к вашему серверу настройте аутентификацию с открытым ключом SSH вместо аутентификации по паролю,

и сделайте это, прежде чем переходить к следующим шагам. В противном случае вы можете потерять доступ к собственному серверу после

Будет действовать защита SSH, так как аутентификация по паролю будет отключена.

В противном случае вы можете потерять доступ к собственному серверу после

Будет действовать защита SSH, так как аутентификация по паролю будет отключена.

3. Получите код

Код бастиона обычно находится под /opt/bastion .

Вы можете либо использовать git clone напрямую, либо получить tar-архив последней версии.

- Использование git :

клон git https://github.com/ovh/the-bastion/opt/bastion git -C /opt/bastion checkout $(git -C /opt/bastion тег | хвост -1)

- Использование архива:

Получить архив последней версии, который можно найти там, затем распакуйте его:

mkdir -p /opt/bastion tar -C /opt/bastion -zxf v3.09.01.tar.gz

Код поддерживает размещение в другом месте в иерархии файловой системы, но это не рекомендуется, поскольку вы могли бы

необходимо настроить множество файлов конфигурации (особенно sudoers.d, cron.d, init.d), для которых требуется абсолютный путь. Вы должны получить такие каталоги, как

Вы должны получить такие каталоги, как bin , lib и т. д. прямо под /opt/bastion .

4. Установите необходимые пакеты

Для поддерживаемых дистрибутивов Linux (см. выше) вы можете просто запустить:

/opt/bastion/bin/admin/packages-check.sh -i

Вы можете добавить другие параметры для установки дополнительных пакетов, в зависимости от вашей среды:

-

-sдля установкиsyslog-ng(рекомендуется, у нас есть файлы шаблонов для него) -

-ддля установки пакетов, необходимых для разработки программного обеспечения (бесполезно в производстве)

Вам также понадобится наша версия ttyrec, ovh-ttyrec. Чтобы получить и установить предварительно скомпилированный двоичный файл, который будет работать для вашей ОС и архитектуры, вы можете использовать этот скрипт:

/opt/bastion/bin/admin/install-ttyrec.sh -a

Это обнаружит ваш дистрибутив, затем загрузит и установит пакет . или  deb

deb .rpm .

для овх-ттырек. Если ваш дистрибутив не поддерживает эти типы пакетов,

он вернется к установке предварительно скомпилированных статических двоичных файлов.

Конечно, вы можете упаковать его самостоятельно и сделать доступным для своих внутренних репозиториев вместо того, чтобы устанавливать его таким образом.

Если вы планируете использовать функции PIV The Bastion,

вам также потребуется установить вспомогательный инструмент yubico-piv-checker :

/opt/bastion/bin/admin/install-yubico-piv-checker.sh -a

5. Зашифровать /home

Строго говоря, этот шаг необязателен, но если вы его пропустите, знайте, что все закрытые ключи SSH и сеанс

записи будут храниться в незашифрованном виде на разделе /home .

Конечно, если шифрование разделов уже обрабатывается используемым вами шаблоном ОС,

или если уровень хранения вашей ОС зашифрован каким-либо другим способом, вы можете пропустить этот раздел.

Во-первых, сгенерируйте безопасный пароль на своем столе (но не слишком сложный, чтобы его можно было ввести

на консоли через гипервизор через VDI через VPN через 4G в темноте в 3 часа ночи в воскресенье)

и сохраните его в безопасном месте: pwgen -s 10 .

Затем вы можете использовать вспомогательный скрипт, чтобы сделать это, он проведет вас через процесс. Когда будет предложено ввести парольную фразу, введите выбранную ранее:

/opt/bastion/bin/admin/setup-encryption.sh

Если вы получаете ошибку cryptsetup, вам может потребоваться добавить --type luks1 в команду cryptsetup luksFormat в сценарии. Это может произойти, если в вашем ядре не включены необходимые функции для LUKS2.

Предупреждение

После того, как вы настроили шифрование, не забудьте , чтобы убедиться, что в сценарии резервного копирования ключей включено шифрование,

в противном случае резервные копии будут храниться в незашифрованном виде в /root/backups ,

что сделало бы ваше шифрование /home спорным.

Это не рассматривается здесь, потому что вы можете сделать это позже, просто не забудьте:

это в разделе расширенной установки.

6. Установка бастиона и конфигурация системы

Следующий скрипт сделает это за вас. Здесь есть несколько возможностей.

Здесь есть несколько возможностей.

- Если вы устанавливаете новую машину (еще никто не использует ее как бастион), то вы можете регенерировать совершенно новую ключи хоста и напрямую усиливают конфигурацию ssh без каких-либо побочных эффектов:

/opt/bastion/bin/admin/install --new-install

- Если вы обновляете существующую машину (из предыдущей версии этого программного обеспечения), и уже есть некоторые люди, использующие его как бастион, то если изменить ключи хоста, им придется подтвердить изменение при подключении, т.е. это совсем не прозрачно. Чтобы этого не делать и не трогать ни конфигурацию ssh, ни ключи хоста, используйте это:

/opt/bastion/bin/admin/install --upgrade

Если вы использовали --upgrade , то вам горячо советуют ужесточить конфигурацию самостоятельно,

используя наши шаблоны в качестве основы. Например, если вы используете Debian 11:

vimdiff /opt/bastion/etc/ssh/ssh_config.debian11 /etc/ssh/ssh_config vimdiff /opt/bastion/etc/ssh/sshd_config.debian11 /etc/ssh/sshd_config

В том же каталоге доступны другие шаблоны для других поддерживаемых дистрибутивов.

- Если вы хотите иметь детальный контроль над тем, что управляется сценарием установки, и то, что управляется вами (или любой системой автоматизации конфигурации, которая у вас может быть), вы можете просмотреть все детализированные параметры:

/opt/bastion/bin/admin/install --help

7. Просмотрите конфигурацию

Базовые файлы конфигурации были скопированы, вам следует просмотреть основную конфигурацию и изменить ее в соответствии с вашими потребностями:

vim /etc/bastion/bastion.conf

8. Убедитесь, что код работает на вашем компьютере

Этот сценарий проверит, что все необходимые модули установлены:

/opt/bastion/bin/dev/perl-check.sh

9. Вручную создайте нашу первую учетную запись-бастион

Просто запустите этот скрипт, заменив USERNAME на имя пользователя, которое вы хотите использовать:

/opt/bastion/bin/admin/setup-first-admin-account.sh USERNAME авто

Вам просто нужно указать открытый ключ SSH для добавления к этой новой учетной записи. Он будет создан как администратор бастиона, и ему будут предоставлены все ограниченные команды.

Примечание

Эта команда также даст вам так называемый псевдоним бастиона , это команда, которую вы обычно используете для

подключаться к бастиону и через него к вашей инфраструктуре, фактически заменяя ваше предыдущее использование

команды ssh . Псевдоним, объявляемый при создании учетной записи, настраивается в bastion.conf ,

и, конечно, пользователи могут переименовать его по своему усмотрению, но рекомендуется делать эту команду короткой,

так как люди будут использовать его много.

Если вы хотите создать другие учетные записи администратора, вы можете повторить операцию.

Все остальные учетные записи должны быть созданы администратором бастиона (точнее,

кем-то, кому предоставлена команда accountCreate ), используя собственные команды бастиона. Но подробнее об этом в разделе Использование бастиона .

Но подробнее об этом в разделе Использование бастиона .

Теперь, когда ваш бастион установлен, вы можете просмотреть документацию по расширенной установке, или перейдите в раздел USAGE в левом меню.

Как настроить сервер-бастион — Мой личный блог

Идея сервера-бастиона состоит в том, чтобы защитить экземпляры от прямого доступа через Интернет. Только сам сервер-бастион доступен по публичному ip через порт ssh и принимает соединения. Другие серверы разрешают доступ к своему ssh-порту только через сервер-бастион, и в лучшем случае у них нет общедоступного IP-адреса.

Следующие шаги показывают, как настроить сервер-бастион и частную сеть с экземплярами, доступными только через ssh через сервер-бастион.

Шаги

Создайте сервер-бастион с публичным и частным IP-адресом.

Это можно легко выполнить с помощью пользовательского интерфейса или написания короткого сценария терраформирования.

Пользовательский интерфейс:

Создайте новую каплю, выберите Ubuntu в качестве дистрибутива, выберите размер и регион вашей капли, а затем выберите Частная сеть в качестве опции. В качестве последнего шага выберите свой SSH-ключ для использования.

Терраформ:

провайдер "digitalocean" { токен = "${var.digitalocean_token}" } ресурс "digitalocean_droplet" "бастион" { изображение = "убунту-16-04-x64" имя = "бастион" регион = "фра1" размер = "512 МБ" частная_сеть = истина ssh_keys = [ "${var.ssh_fingerprint}" ] }Этот скрипт terraform сгенерирует уже описанный сервер-бастион с Ubuntu 16.04 в регионе Франкфурт (fra1) с ssh_fingerprint. ssh_fingerprint определяется как переменная в файле variable.tf.

Настройте сервер для защиты с помощью ограничений брандмауэра и частного IP-адреса, доступного только через порт 22 с сервера-бастиона.

Например, на AWS можно дать экземпляру только частный ip. Это невозможно в DigitalOcean, поэтому мы создаем брандмауэр, который ограничивает трафик инстансом.

Пользовательский интерфейс:

Создайте вторую каплю, как описано выше. После этого перейдите в «Сеть»> «Брандмауэры» и создайте свой брандмауэр. Входящий трафик должен быть ограничен портом 22 с частного IP-адреса вашего хоста-бастиона. Таким образом, с хоста-бастиона можно установить только соединения SSH. Поэтому выберите тип SSH , протокол TCP , диапазон портов 22 и источники bastion_private_ip .

Терраформ:

ресурс "digitalocean_droplet" "частный_сервер" { изображение = "убунту-16-04-x64" имя = "частный сервер" регион = "фра1" размер = "512 МБ" частная_сеть = истина ssh_keys = [ "${var.ssh_fingerprint}" ] } ресурс "digitalocean_firewall" "private_network" { имя = "частная сеть" droplet_ids = ["${digitalocean_droplet. private_server.id}"]

входящее_правило = [

{

протокол = "TCP"

порт_диапазон = "22"

source_addresses = ["${digitalocean_droplet.bastion.ipv4_address_private}"]

}

]

}

private_server.id}"]

входящее_правило = [

{

протокол = "TCP"

порт_диапазон = "22"

source_addresses = ["${digitalocean_droplet.bastion.ipv4_address_private}"]

}

]

}

Скрипт терраформирования такой же, как описано в разделе UI. Сначала создайте дроплет с именем private-server и private_networking в true, а затем создайте брандмауэр с именем private-networking, который воздействует на вновь созданный private_server по идентификатору и разрешает входящий трафик только через порт 22 с частного IP-адреса сервера-бастиона.

Настройте файл ~/.ssh/config для доступа к экземплярам в частной сети через сервер-бастион

Последний шаг — настроить ssh-соединение для использования сервера-бастиона в качестве прокси-сервера для частного сервера или диапазона частных IP-адресов.

Хост 138.197.177.12 Корень пользователя StrictHostKeyChecking нет UserKnownHostsFile /dev/null ОШИБКА лог-уровня Серверживеинтервал 60 Файл идентификации ~/. ssh/id_rsa

Хост 10.135.46.*

Прокси-команда ssh 138.197.177.12 -W %h:%p

StrictHostKeyChecking нет

UserKnownHostsFile /dev/null

ОШИБКА лог-уровня

Серверживеинтервал 60

ssh/id_rsa

Хост 10.135.46.*

Прокси-команда ssh 138.197.177.12 -W %h:%p

StrictHostKeyChecking нет

UserKnownHostsFile /dev/null

ОШИБКА лог-уровня

Серверживеинтервал 60

В первой части вы видите сервер-бастион с публичным ip 138.197.177.12 . Там мы настраиваем пользователя root (пользователь по умолчанию в экземплярах digitalocean) и местоположение нашего закрытого ключа (IdentityFile).

И во второй части мы настраиваем подстановочный знак для всех приватных ips в диапазоне 10.135.46.* (диапазон будет другим для вашего сервера), чтобы использовать сервер-бастион в качестве прокси для подключения к ним.

С помощью следующей команды вы можете подключиться к частному экземпляру

ssh [email protected].

Метки: | Блог | DigitalOcean | Бастион

Поделиться:

Бьорн Венцель

Меня зовут Бьорн Венцель. Я разработчик платформ, работаю в Schenker и интересуюсь Kubernetes, CI/CD, Spring и NodeJS.

Я разработчик платформ, работаю в Schenker и интересуюсь Kubernetes, CI/CD, Spring и NodeJS.

Недавняя публикация

Объедините хранилище HashiCorp с ролями AWS IAM в любом месте Расширенное обнаружение Prometheus AWS Как Vault-CRD может вам помочь Полная настройка CI/CD (Часть 6. Рефакторинг конвейера)

Учебное пособие. Развертывание Bastion с использованием указанных параметров: портал Azure

Обратная связь Редактировать

Твиттер LinkedIn Фейсбук Эл. адрес

- Статья

- 9 минут на чтение

Это руководство поможет вам развернуть Azure Bastion с портала Azure, используя указанные вами вручную параметры. При использовании ручных настроек вы можете указать значения конфигурации, такие как количество экземпляров и номер SKU, во время развертывания. После развертывания Bastion вы можете подключаться (SSH/RDP) к виртуальным машинам в виртуальной сети через Bastion, используя частный IP-адрес виртуальной машины. Когда вы подключаетесь к виртуальной машине, ей не требуется общедоступный IP-адрес, клиентское программное обеспечение, агент или специальная конфигурация.

При использовании ручных настроек вы можете указать значения конфигурации, такие как количество экземпляров и номер SKU, во время развертывания. После развертывания Bastion вы можете подключаться (SSH/RDP) к виртуальным машинам в виртуальной сети через Bastion, используя частный IP-адрес виртуальной машины. Когда вы подключаетесь к виртуальной машине, ей не требуется общедоступный IP-адрес, клиентское программное обеспечение, агент или специальная конфигурация.

В этом руководстве вы развернете Bastion с использованием уровня Standard SKU и настроите масштабирование хоста (количество экземпляров). После завершения развертывания вы подключаетесь к своей виртуальной машине через частный IP-адрес. Если ваша виртуальная машина имеет общедоступный IP-адрес, который вам больше ни для чего не нужен, вы можете удалить его.

Бастион Azure — это служба PaaS, которая обслуживается для вас, а не хост-бастион, который вы устанавливаете на одну из своих виртуальных машин и обслуживаете самостоятельно. Дополнительные сведения о Бастионе Azure см. в статье Что такое Бастион Azure?

Дополнительные сведения о Бастионе Azure см. в статье Что такое Бастион Azure?

Из этого руководства вы узнаете, как:

- Развернуть бастион в виртуальной сети.

- Подключиться к виртуальной машине.

- Удалить общедоступный IP-адрес с виртуальной машины.

Если у вас нет подписки Azure, создайте бесплатную учетную запись перед началом работы.

Предпосылки

Виртуальная сеть. Это будет виртуальная сеть, в которой вы развертываете бастион.

Виртуальная машина в виртуальной сети. Эта виртуальная машина не является частью конфигурации бастиона и не становится хостом-бастионом. Вы подключаетесь к этой виртуальной машине позже в этом руководстве через Bastion. Если у вас нет виртуальной машины, создайте ее с помощью быстрого запуска: создание виртуальной машины.

Требуемые роли ВМ:

- Роль читателя на виртуальной машине.

- Роль читателя на сетевой карте с частным IP-адресом виртуальной машины.

Необходимые входящие порты:

- Для виртуальных машин Windows — RDP (3389)

- Для виртуальных машин Linux — SSH (22)

Примечание

В настоящее время использование Azure Bastion с частными зонами DNS Azure не поддерживается. Прежде чем начать, убедитесь, что виртуальная сеть, в которой вы планируете развернуть ресурс Bastion, не связана с частной зоной DNS.

Примеры значений

При создании этой конфигурации можно использовать следующие примеры значений или заменить их своими.

Базовые значения виртуальной сети и виртуальной машины:

| Имя | Значение |

|---|---|

| Виртуальная машина | ТестВМ |

| Группа ресурсов | ТестРГ1 |

| Регион | Восток США |

| Виртуальная сеть | Виртуальная сеть1 |

| Адресное пространство | 10. 1.0.0/16 1.0.0/16 |

| Подсети | Внешний интерфейс: 10.1.0.0/24 |

Значения Бастиона Azure:

| Имя | Значение |

|---|---|

| Имя | VNet1-бастион |

| + Имя подсети | AzureBastionSubnet |

| Адреса AzureBastionSubnet | Подсеть в адресном пространстве виртуальной сети с маской подсети /26 или больше. Например, 10.1.1.0/26. |

| Уровень/SKU | Стандартный |

| Количество экземпляров (масштабирование хоста) | 3 или выше |

| Общедоступный IP-адрес | Создать новый |

| Имя общедоступного IP-адреса | IP-адрес виртуальной сети 1 |

| Общедоступный IP-адрес Артикул | Стандартный |

| Назначение | Статический |

Важно

Для ресурсов Azure Bastion, развернутых 2 ноября 2021 г. или позднее, минимальный размер AzureBastionSubnet составляет /26 или больше (/25, /24 и т. д.). Все ресурсы Azure Bastion, развернутые в подсетях размера /27 до этой даты, не затронуты этим изменением и будут продолжать работать, но мы настоятельно рекомендуем увеличить размер любой существующей AzureBastionSubnet до /26, если вы решите воспользоваться преимуществом масштабирования узла. в будущем.

или позднее, минимальный размер AzureBastionSubnet составляет /26 или больше (/25, /24 и т. д.). Все ресурсы Azure Bastion, развернутые в подсетях размера /27 до этой даты, не затронуты этим изменением и будут продолжать работать, но мы настоятельно рекомендуем увеличить размер любой существующей AzureBastionSubnet до /26, если вы решите воспользоваться преимуществом масштабирования узла. в будущем.

Развертывание бастиона

Этот раздел поможет вам развернуть бастион в виртуальной сети. После развертывания бастиона вы можете безопасно подключаться к любой виртуальной машине в виртуальной сети, используя ее частный IP-адрес.

Войдите на портал Azure.

Зайдите в свою виртуальную сеть.

На странице вашей виртуальной сети на левой панели выберите Bastion , чтобы открыть страницу Bastion .

На странице Бастион выберите Настроить вручную . Это позволяет настроить определенные дополнительные параметры при развертывании бастиона в виртуальной сети.

На странице Создать бастион настройте параметры своего хоста-бастиона. Сведения о проекте заполняются из значений вашей виртуальной сети. Настройте значения сведений об экземпляре .

Имя : Введите имя, которое вы хотите использовать для своего ресурса-бастиона.

Регион : общедоступный регион Azure, в котором будет создан ресурс. Выберите регион, в котором находится ваша виртуальная сеть.

Уровень: Уровень также известен как SKU . Для этого руководства выберите Standard . Номер SKU Standard позволяет настроить количество экземпляров для масштабирования узла и других функций. Дополнительные сведения о функциях, для которых требуется стандартный номер SKU, см. в разделе Параметры конфигурации — номер SKU.

Количество экземпляров: Это настройка масштабирования хоста .

Он настраивается в приращениях единиц масштабирования. Используйте ползунок или введите число, чтобы настроить необходимое количество экземпляров. Для этого руководства вы можете выбрать желаемое количество экземпляров. Дополнительные сведения см. в разделе Масштабирование хоста и цены.

Он настраивается в приращениях единиц масштабирования. Используйте ползунок или введите число, чтобы настроить необходимое количество экземпляров. Для этого руководства вы можете выбрать желаемое количество экземпляров. Дополнительные сведения см. в разделе Масштабирование хоста и цены.

Настройте параметры виртуальных сетей . Выберите свою виртуальную сеть из раскрывающегося списка. Если вы не видите свою виртуальную сеть в раскрывающемся списке, убедитесь, что вы выбрали правильный регион в предыдущих настройках на этой странице.

Чтобы настроить AzureBastionSubnet, выберите Управление конфигурацией подсети .

На странице Подсети выберите + Подсеть , чтобы открыть страницу Добавить подсеть .

На странице Добавить подсеть создайте подсеть «AzureBastionSubnet», используя следующие значения.

Остальные значения оставьте по умолчанию.

Остальные значения оставьте по умолчанию.- Имя подсети должно быть AzureBastionSubnet .

- Подсеть должна быть не ниже /26 или выше (/26, /25, /24 и т. д.), чтобы использовать функции, доступные в стандартном SKU.

Выберите Сохранить внизу страницы, чтобы сохранить ваши значения.

В верхней части страницы Подсети выберите Создать бастион , чтобы вернуться на страницу конфигурации бастиона.

В разделе Общедоступный IP-адрес вы настраиваете общедоступный IP-адрес ресурса узла-бастиона, к которому будет осуществляться доступ по протоколу RDP/SSH (через порт 443). Общедоступный IP-адрес должен находиться в том же регионе, что и ресурс Bastion, который вы создаете. Создайте новый IP-адрес. Вы можете оставить предложение по именованию по умолчанию.

Когда вы закончите указывать настройки, выберите Review + Create .

Это подтверждает значения.

Это подтверждает значения.После прохождения проверки вы можете развернуть Bastion. Выберите Создать . Вы увидите сообщение о том, что развертывание находится в процессе. Статус будет отображаться на этой странице по мере создания ресурсов. Создание и развертывание ресурса Bastion занимает около 10 минут.

Подключение к виртуальной машине

Для подключения к виртуальной машине можно использовать любую из следующих подробных статей. Для некоторых типов подключения требуется SKU Bastion Standard.

- Windows — RDP

- Windows — SSH

- Linux — SSH

- Linux — RDP

- Подключиться с локального компьютера с помощью собственного клиента

- Подключение к набору весов

Вы также можете использовать основные шаги подключения в разделе ниже, чтобы подключиться к виртуальной машине.

Ступени подключения

На портале Azure перейдите к виртуальной машине, к которой вы хотите подключиться.

В верхней части страницы выберите Connect->Bastion , чтобы перейти на страницу Bastion . Вы также можете перейти на страницу Бастиона с помощью левого меню.

Параметры, доступные на странице Bastion , зависят от уровня SKU Bastion. Если вы используете Basic SKU , вы подключаетесь к компьютеру Windows, используя RDP и порт 3389., и на компьютер Linux с использованием SSH и порта 22. У вас нет возможности изменить номер порта или протокол. Однако вы можете изменить язык клавиатуры для RDP, развернув Параметры подключения .

Если вы используете Standard SKU , у вас есть больше доступных протоколов подключения и портов. Разверните Параметры подключения , чтобы просмотреть параметры. Как правило, если вы не настроили другие параметры для своей виртуальной машины, вы подключаетесь к компьютеру с Windows, используя RDP и порт 3389.

, и на компьютер с Linux, используя SSH и порт 22.

, и на компьютер с Linux, используя SSH и порт 22.Выберите тип аутентификации из раскрывающегося списка. Протокол определяет доступные типы аутентификации. Заполните необходимые значения аутентификации.

Чтобы открыть сеанс виртуальной машины в новой вкладке браузера, оставьте выбранным параметр Открыть в новой вкладке браузера .

Щелкните Connect , чтобы подключиться к виртуальной машине.

Подключение к этой виртуальной машине через бастион будет открыто непосредственно на портале Azure (через HTML5) с использованием порта 443 и службы бастиона.

- При подключении рабочий стол виртуальной машины будет выглядеть иначе, чем на снимке экрана в примере.

- Использование сочетаний клавиш при подключении к виртуальной машине может не привести к тому же поведению, что и сочетания клавиш на локальном компьютере.

Например, при подключении к виртуальной машине Windows из клиента Windows CTRL+ALT+END — это сочетание клавиш для CTRL+ALT+Delete на локальном компьютере. Чтобы сделать это с Mac при подключении к виртуальной машине Windows, используйте сочетание клавиш Fn+CTRL+ALT+Backspace.

Например, при подключении к виртуальной машине Windows из клиента Windows CTRL+ALT+END — это сочетание клавиш для CTRL+ALT+Delete на локальном компьютере. Чтобы сделать это с Mac при подключении к виртуальной машине Windows, используйте сочетание клавиш Fn+CTRL+ALT+Backspace.

Чтобы включить аудиовыход

Вы можете включить удаленный аудиовыход для вашей виртуальной машины. Некоторые виртуальные машины включают этот параметр автоматически, другие требуют, чтобы вы включали параметры звука вручную. Настройки меняются на самой ВМ. Для вашего развертывания Bastion не требуются какие-либо специальные параметры конфигурации для включения удаленного вывода звука.

Примечание

Аудиовыход занимает пропускную способность вашего интернет-соединения.

Чтобы включить удаленный аудиовыход на виртуальной машине Windows:

- После подключения к виртуальной машине в правом нижнем углу панели инструментов вы увидите кнопку аудио.

- Щелкните правой кнопкой мыши кнопку звука и выберите «Звуки».

- Появится всплывающее окно с вопросом, хотите ли вы включить службу Windows Audio. Выберите «Да». Вы можете настроить дополнительные параметры звука в настройках звука.

- Чтобы проверить вывод звука, наведите указатель мыши на кнопку звука на панели инструментов.

Удалить общедоступный IP-адрес ВМ

При подключении к виртуальной машине с помощью Azure Bastion общедоступный IP-адрес для виртуальной машины не требуется. Если вы не используете общедоступный IP-адрес для чего-либо еще, вы можете отключить его от своей виртуальной машины. Чтобы отключить общедоступный IP-адрес от виртуальной машины, выполните следующие действия:

Перейдите на свою виртуальную машину и выберите Networking . Щелкните общедоступный IP-адрес NIC , чтобы открыть страницу общедоступного IP-адреса.

На общедоступном IP-адресе , вы можете увидеть сетевой интерфейс виртуальной машины, указанный в разделе , связанный с , в правом нижнем углу страницы.

Нажмите Dissociate в верхней части страницы.

Нажмите Dissociate в верхней части страницы.Нажмите Да , чтобы отключить IP-адрес от сетевого интерфейса. Как только общедоступный IP-адрес будет отделен от сетевого интерфейса виртуальной машины, вы увидите, что он больше не указан в разделе Associated to .

После отключения IP-адреса можно удалить общедоступный ресурс IP-адреса. Общедоступный IP-адрес Страница для виртуальной машины, выберите Удалить .

Нажмите Да , чтобы удалить общедоступный IP-адрес.

Очистить ресурсы

Если вы не собираетесь продолжать использовать это приложение, удалите ваши ресурсы, выполнив следующие действия:

- Введите имя вашей группы ресурсов в поле Поиск в верхней части портала. Когда вы увидите свою группу ресурсов в результатах поиска, выберите ее.